Malware gibt es in vielen verschiedenen Formen – von Adware bis hin zu Würmern –, die sich schnell verbreiten und schwerwiegende Probleme für große Computersysteme verursachen. WannaCry war ein Angriff, der eine Schwachstelle in Windows ausnutzte, um Geld von Benutzern zu erpressen, und weltweite Berühmtheit erlangte.

Was ist WannaCry?

WannaCry wurde im Mai 2017 gestartet und war ein Ransomware-Angriff, der einen Cyberwurm nutzte, um Windows-Computer anzugreifen und darauf befindliche Daten zu verschlüsseln. Anschließend verlangte es eine Lösegeldzahlung in Bitcoin, um die Daten zu entschlüsseln.

WannaCry nutzte einen von der US-amerikanischen National Security Agency entwickelten Exploit namens Eternal Blue, der von einer Hackergruppe namens The Shadow Brokers freigesetzt wurde. Eternal Blue nutzte eine Schwachstelle in der Windows-Implementierung des SMB-Netzwerkprotokolls aus und funktionierte nur auf älteren Windows-Computern. Microsoft hatte zum Zeitpunkt der Veröffentlichung von WannaCry bereits einen Patch dafür veröffentlicht. Viele Unternehmen hatten den Patch jedoch nicht auf ihren Computern installiert und waren daher anfällig für den Angriff.

Obwohl Microsoft einen Notfall-Patch veröffentlichte und einen Kill-Schalter entdeckte, der infizierte Computer daran hinderte, den Wurm zu verbreiten, sodass der Angriff nur wenige Tage dauerte, wurden schätzungsweise mehr als 200.000 Computer in 150 Ländern getroffen. Die Schätzungen des finanziellen Schadens schwankten zwischen Hunderten Millionen und Milliarden Dollar. Zu den betroffenen Organisationen gehörten Boeing, Honda und der britische National Health Service. Mehrere Regierungen, darunter Großbritannien, die USA und Australien, behaupteten, Nordkorea stecke hinter dem Angriff.

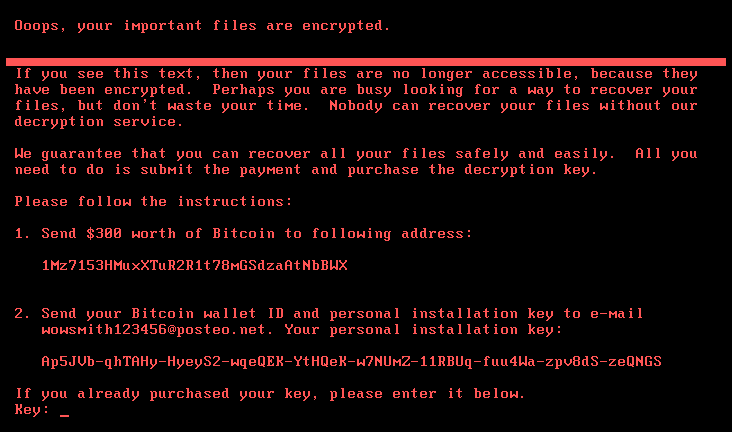

So sehen WannaCry und ähnliche Viren normalerweise aus:

Wer steckte hinter dem Ransomware-Angriff WannaCry?

Regierungen und Geheimdienste in den USA und im Vereinigten Königreich untersuchten den WannaCry-Angriff und kamen zu dem Schluss, dass er von der Lazarus-Gruppe ausgeführt wurde.

Die Lazarus-Gruppe ist seit 2009 mit dem nordkoreanischen Reconnaissance General Bureau verbunden. Sie ist für andere aufsehenerregende Vorfälle verantwortlich, wie den Sony Pictures-Hack und den Diebstahl von 80 Millionen Dollar von einer Bank in Bangladesch.

Nordkorea bestreitet natürlich die Beteiligung an dem WannaCry-Ransomware-Angriff, aber es ist von anderen unbestritten, ob Nordkorea beteiligt war.

Wie wurde der WannaCry-Virus gestoppt?

Der WannaCry-Virus wurde schließlich gestoppt, nachdem Microsoft ein dringendes Sicherheitsupdate herausgebracht hatte, um die Schwachstelle zu schließen. Doch WannaCry wurde durch die Entdeckung eines „Kill-Switch“ endgültig gestoppt.

Ein britischer Sicherheitsforscher, Marcus Hutchins, untersuchte den WannaCry-Code und entdeckte einen in der Ransomware fest codierten Domainnamen. Er erkannte schnell, dass WannaCry gestoppt werden würde, wenn es prüfen würde, ob der Domainname aktiv sei.

Hutchins stellte fest, dass der Domainname verfügbar war. Also kaufte er es und aktivierte die Domain, wodurch die Ransomware sofort abgetötet wurde. Dadurch wurde die Ransomware, die sich bereits auf den Computern befand, nicht entfernt. Es verhinderte jedoch, dass es sich anderswo ausbreitete.

Woher weiß ich, ob mein Computer mit WannaCry infiziert wurde?

Die gute Nachricht ist, dass der WannaCry-Angriff nun vorbei ist und ohnehin nur Windows-Rechner betroffen hat. Wenn Sie also einen Mac verwenden, müssen Sie sich darüber keine Sorgen machen. Die einzige Ausnahme besteht, wenn Sie Boot Camp oder eine virtuelle Maschine zum Ausführen von Windows auf Ihrem Mac verwenden. Wenn Sie unter diesen Umständen eine alte Windows-Version verwenden, besteht die Möglichkeit einer Infektion.

Windows-Benutzer, deren Computer angegriffen wurden, sahen auf dem Bildschirm eine Warnung, dass ihre Dateien gesperrt waren und dass sie zum Entschlüsseln zwischen 300 und 600 US-Dollar in Bitcoin zahlen müssten.

Gibt es ein Mac-Äquivalent des WannaCry-Virus?

Es gibt kein direktes Äquivalent, da WannaCry eine Sicherheitslücke in Windows ausnutzt. Allerdings gab und wird es immer wieder Ransomware-Angriffe geben, die Macs betreffen. Beispielsweise wurde im Jahr 2016 ein Ransomware-Angriff namens Patcher über BitTorrent verbreitet, getarnt als Tool zum Knacken der Authentifizierung in Adobe Premiere CC und Microsoft Office 2016. Und auch im Jahr 2016 zielte die KeRanger-Ransomware auf Macs ab, indem sie sich in Downloads des BitTorrent-Clients Transmission versteckte. Seitdem sind Macs ein noch attraktiveres Ziel für Malware-Entwickler geworden.

Empfohlene Lektüre:Apple: Ihre Zahlungsmethode wurde abgelehnt

Wie funktionierte die WannaCry-Ransomware?

Die WannaCry-Malware nutzte einen ungepatchten Exploit namens Eternal Blue auf Windows-Computern, der ursprünglich von der National Security Agency entdeckt wurde.

Bevor WannaCry gestoppt wurde, hatte es über 200.000 Computer in 150 Ländern infiziert und Schäden in Milliardenhöhe verursacht. Es zielte auf Regierungsbehörden, Krankenhäuser und Unternehmen ab, darunter auch auf den britischen National Health Service.

Wie verbreitete sich die Ransomware WannaCry?

Die Eternal Blue-Schwachstelle zielte auf eine ungepatchte Windows-Schwachstelle ab, die sich auf Datei- und Druckerfreigabefunktionen auswirkte. Dadurch konnten Hacker aus der Ferne Schadcode auf dem Zielgerät platzieren.

Anschließend wurde im selben Netzwerk nach anderen Computern gesucht, die die gleiche Schwachstelle aufwiesen. Der WannaCry-Virus „sprang“ dann auf diese Maschine und begann, nach einem anderen Ziel zum Infizieren zu suchen. Nach der Landung auf jedem Zielcomputer würden die Dateien auf diesem System sofort von der Ransomware verschlüsselt.

Wie kann ich das Herunterladen von Ransomware vermeiden?

Als Erstes sollten Sie darauf achten, woher Sie die Software herunterladen. Wenn Sie geknackte Kopien von Software über Torrents, Raubkopien oder andere Tools herunterladen, die angeblich die Umgehung des Urheberrechts- oder Lizenzschutzes ermöglichen, gehen Sie ein großes Risiko ein. Auch legitime Downloads waren in der Vergangenheit Quellen für Ransomware – der Transmission-Trojaner wurde von der offiziellen Transmission-Website aus verlinkt –, aber er kommt weitaus seltener vor.

Auch die Installation einer Antivirensoftware trägt zu Ihrem Schutz bei. Und durch regelmäßige Sicherungen werden die Auswirkungen der Verschlüsselung von Dateien abgemildert, da Sie einfach auf die Sicherung zurückgreifen können.

So entfernen Sie den WannaCry-Virus

Wie oben erwähnt, betraf WannaCry nur Windows-Computer. Hier erfahren Sie, wie Sie es von Windows entfernen. Bevor Sie beginnen, stellen Sie sicher, dass Sie Windows mit den neuesten Patches aktualisiert haben.

- Klicken Sie auf das Startmenü.

- Geben Sie Windows Defender in das Suchfeld ein.

- Doppelklicken Sie auf Defender, um einen Scan auszuführen.

- Wenn etwas gefunden wird, entfernen Sie es mit Defender.

Wenn Sie Defender nicht ausführen können oder der Virus nicht entfernt werden kann, besteht der nächste Schritt darin, ein Antiviren-Tool eines Drittanbieters auszuführen und damit Ihren PC zu scannen und den Virus zu entfernen.

Wenn Sie Dateien haben, die bereits verschlüsselt wurden, besteht die einfachste Lösung, wenn Sie über einen aktuellen Download verfügen, darin, damit Versionen der Dateien wiederherzustellen, bevor sie verschlüsselt wurden. Wenn Sie kein Backup haben, stehen online eine Reihe von Tools zur Verfügung, die angeblich von WannaCry verschlüsselte Dateien entschlüsseln können. Sie sollten diese selbst recherchieren und nur eines herunterladen, wenn Sie davon überzeugt sind, dass es hält, was es verspricht.

Was soll ich tun, wenn ich glaube, dass mein Mac einen Virus hat?

Wenn Sie glauben, dass Sie mit Ransomware infiziert sind, ist die effektivste Methode zum Entfernen die Verwendung von CleanMyMac, unterstützt von der Moonlock Engine. Bevor wir fortfahren, müssen wir jedoch einige Dinge klären.

CleanMyMac entfernt Ransomware am effektivsten, sobald sie auf den Computer gelangt. Sie müssen also schnell handeln. Sobald der Verschlüsselungsprozess gestartet ist, kann die Ransomware entfernt werden, die verschlüsselten Dateien können jedoch nicht entschlüsselt werden.

Aus diesem Grund sind tägliche Dateisicherungen so wichtig. Wenn Sie von einem Ransomware-Angriff betroffen sind, ist es am besten, die Ransomware mit CleanMyMac zu entfernen und dann mit Time Machine die verschlüsselten Dateien zu entfernen und durch die Backups zu ersetzen.

Alternativ – und das ist möglicherweise die bessere Option – können Sie den macOS-Wiederherstellungsmodus verwenden, um das System vollständig zurückzusetzen. Oder Sie können das gesamte System löschen und auf die Werkseinstellungen zurücksetzen.

Sie sollten zumindest einen Tiefenscan mit CleanMyMac durchführen, um sicherzustellen, dass alle Spuren der Ransomware erkannt und entfernt werden.

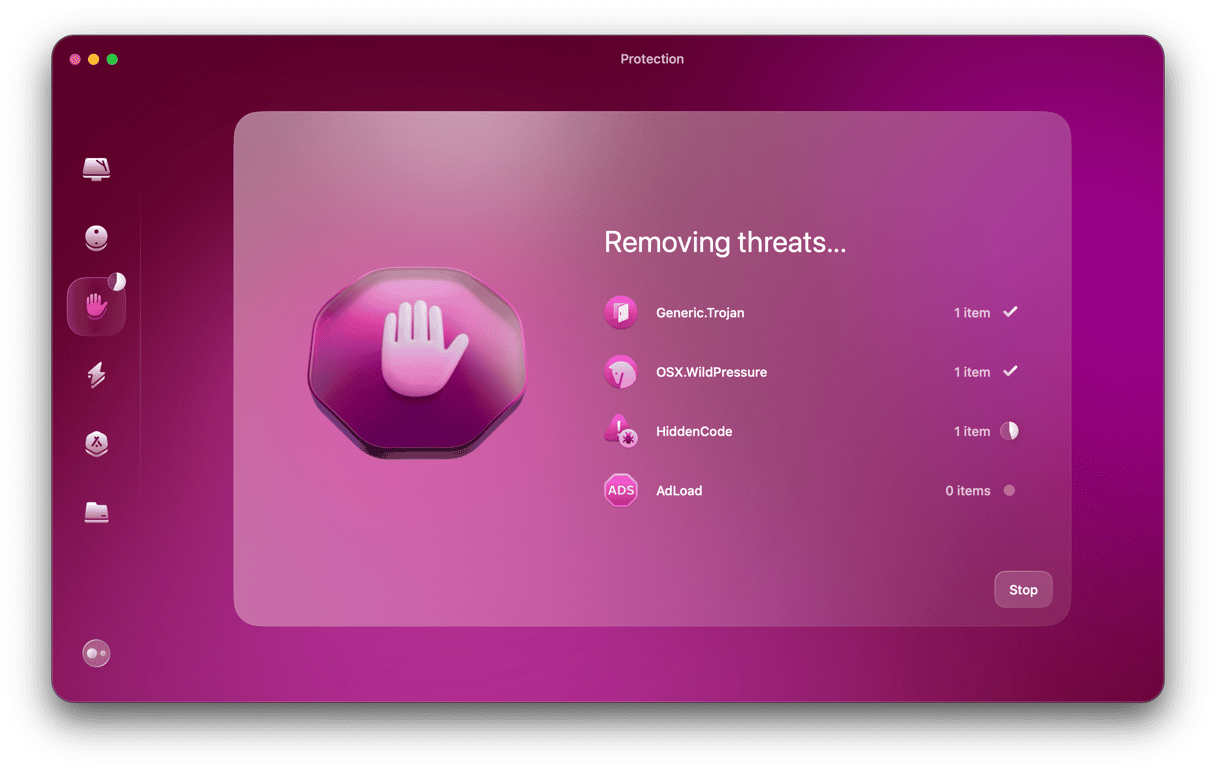

So entfernen Sie Ransomware mit CleanMyMac:

- Holen Sie sich hier Ihre kostenlose Testversion

- Öffnen Sie CleanMyMac und wählen Sie links die Schutzfunktion aus.

- Klicken Sie auf „Scan konfigurieren“ und wählen Sie alles aus, insbesondere „Deep Scan“. Das ist sehr wichtig.

- Beenden Sie „Scan konfigurieren“ und klicken Sie nun auf „Scannen“.

- CleanMyMac beginnt, Ihren Mac nach allen Spuren von Ransomware zu durchsuchen. Wenn die Ransomware gefunden wurde, zeigt Ihnen CleanMyMac alle Malware-Instanzen an. Wählen Sie sie alle aus und klicken Sie auf Entfernen.

Für neuere Ransomware-Varianten wird auf jeden Fall die Option „Deep Scan“ erforderlich sein.

Das ist es!

Der WannaCry-Virus betraf nur Windows-Computer. Bei Macs, auf denen Windows im Boot Camp oder in einer virtuellen Maschine ausgeführt wird, könnten diese Kopien von Windows jedoch betroffen sein. Der Virus nutzte eine Schwachstelle in der Windows-Implementierung von SMB und verschlüsselten Dateien auf dem infizierten Computer aus und forderte ein Lösegeld, um sie zu entschlüsseln. Microsoft hat einen Patch veröffentlicht. Wenn Sie einen infizierten alten Windows-Rechner haben, können Sie WannaCry am besten entfernen, indem Sie Windows Defender oder ein Antiviren-Tool aktualisieren und verwenden.