Der Tor-Browser ist eine großartige Möglichkeit dazuSicher und privat im Internet surfen. Es leitet den Datenverkehr über drei Tor-Server weltweit, um Sie online anonym zu machen. Daher ist es nahezu unmöglich, Ihre Online-Daten zu überwachen oder sie zu Ihrer Nachverfolgung zu nutzen.

Darüber hinaus, mit so viel Schutz,Sie können problemlos auf das Dark Web zugreifen. Viele Sicherheitsanalysten und Ratgeber schlagen die Verwendung eines Browsers wie Tor mit einem VPN vor, um den Datenschutz zu verbessern.

Wie können Sie es jedoch verwenden, wenn Sie nicht wissen, wie Sie den Tor-Browser auf Ihrem Gerät installieren? Dieser Artikel beleuchtet dieeinfachste Möglichkeiten, den Tor-Browser auf jedem Betriebssystem zu konfigurieren.

So installieren Sie Tor auf einem beliebigen Gerät – Kurzanleitung

- Gehenin die entsprechende Installationsdatei für Ihr BetriebssystemDownloadseite des Tor-Projekts.

- InstallierenÖffnen Sie Tor unter Windows, indem Sie den Anweisungen auf dem Bildschirm folgen.

- DuSie können das Installationspaket in den Ordner „Programme“ auf Ihrem Mac kopieren.

Tor herunterladen und auf Ihrem Betriebssystem installieren: Eine Schritt-für-Schritt-Anleitung

Da Sie dies möglicherweise von verschiedenen Betriebssystemen und Geräten lesen,Wir haben beschlossen, für jeden möglichen einen Führer zu haben. Wir legen hier Wert auf Inklusivität und jeder Leser ist uns wichtig.

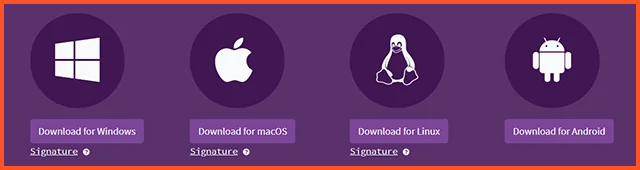

Du kannstVerwenden Sie den Tor-Browserauf Linux, macOS, Windows,Android und iOSIm Folgenden finden Sie die Schritte zum Herunterladen und Installieren auf jeder Betriebssystemplattform.

So installieren Sie Tor unter Windows

- Besuchendie Homepage des Tor-Browsers undklicken Sie aufDie "Herunterladen”-Schaltfläche ganz rechts auf der Seite.

- Es führt zu einer Download-Seite für verschiedene Betriebssysteme;wählendas Windows-Symbol. Wenn Sie neben Englisch auch aus den 35 verfügbaren Optionen wählen möchten, gibt es die Option „In einer anderen Sprache herunterladen.”

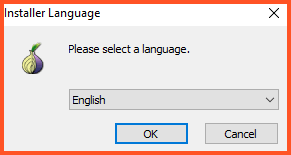

- Sobald Sie den Download abgeschlossen haben,offenÖffnen Sie die Datei, wählen Sie Ihre bevorzugte Sprache aus undklicken“OK.”

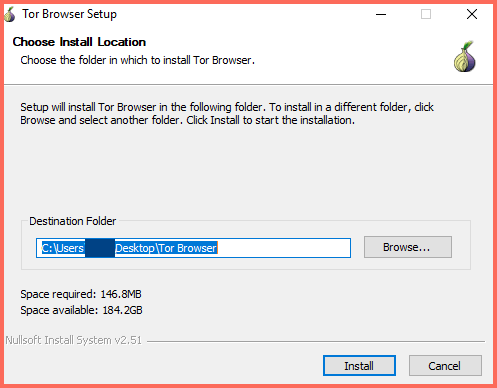

- Als nächstes erfolgt die Browser-Einrichtung, bei der Sie den Zielordner auswählen müssen. Die Ordnererstellung und -auswahl erfolgt automatisch und erfordert kein Eingreifen des Benutzers. Jetzt,drückeninstallieren.

- Sie können den Tor-Browser so einstellen, dass er nach der Installation gestartet wird. Andernfalls müssten Sie selbst nach dem Programm suchen und es starten.

So installieren Sie den Tor-Browser auf einem Apple Mac

- BesuchenÖffnen Sie die Startseite des Tor-Browsers und klicken Sie auf „Download Tor Browser.”

- Sie können nun das gewünschte Betriebssystem auswählen (in diesem Fall Download für macOS) undwählenWelche Sprache soll der Tor-Browser herunterladen?

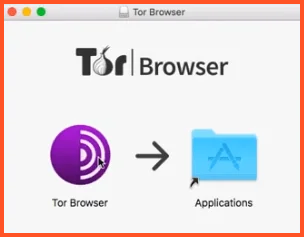

- Sobald der Download abgeschlossen ist, öffnen Sie die Datei. Nächste,ziehenKopieren Sie das Tor-Browsersymbol in den „Programme-Ordner“.

- Auf dem Mac „Launchpad“scrollenzum Tor-Browser undStarten Sie es. Sie werden gefragt, ob Sie den Tor-Browser wirklich starten möchten.Klicken“Offen” um eine Verbindung mit dem Tor-Netzwerk herzustellen.

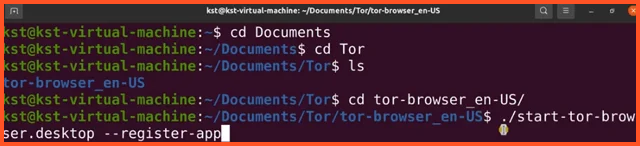

So installieren Sie den Tor-Browser auf allen Linux-basierten Geräten

Hier ist unsere Aufschlüsselung zur Installation des Tor-Browsers auf Geräten mit dem Linux-Betriebssystem. Diese Schritte werden natürlich von externen Quellen unterstützt, um die besten und genauesten Methoden zu erhalten.

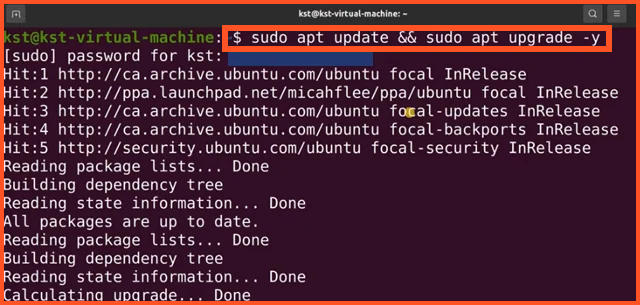

- KopfGehen Sie zum „Terminal“ auf Ihrem Gerät und geben Sie den folgenden Eingabeaufforderungstext ein: „sudo apt update && sudo apt upgrade – y. " Dannklickeneingeben,eingebenIhr Passwort undklickenein zweites Mal eingeben. Dadurch wird „eine Linux-Installation aktualisiert“.

- Nächste,besuchendie Tor-Browser-Website undherunterladendie Tor-Installationsdatei für Linux.

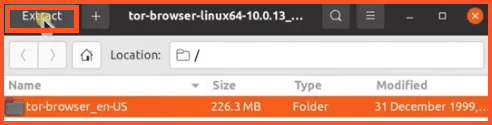

- Nach Abschluss,klickenKlicken Sie auf die heruntergeladene Datei, um den Installationsvorgang zu starten. Um die Extraktion des Tor-Browsers zu starten,Rechtsklickdie Datei undwählenDie "Mit Archive Manager öffnen”-Option.BewegenBewegen Sie Ihre Maus über die Datei von vorhin, klicken Sie mit der rechten Maustaste und wählen Sie „Extrakt.”

- WählenGeben Sie dann den Speicherort an, an dem Sie die Datei extrahieren möchtenklicken“Extrakt” ein zweites Mal.

- Um die App auf Ihrem zu verwendenLinux-Gerät, müssen Sie den Tor-Browser als App registrieren. Sie können dies über Ihr Terminal tun. Wählen Sie zunächst den richtigen Host-Ordner und geben Sie dann den Namen des Tor-Browsers ein, wie er in der Konsole oder nach der Extraktion angezeigt wird. Die Eingabeaufforderung zur Eingabe lautet: „.start-tor-browser.desktop register-app.“

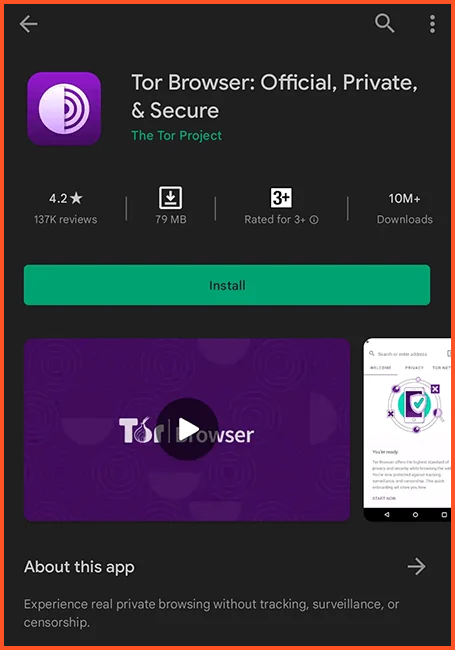

So installieren Sie Tor auf Android

Sie werden erfreut sein zu erfahren, dass der Tor-Browser auch für verfügbar istAndroidBenutzer. Nachfolgend finden Sie die Schritte zur Installation des Tor-Browsers auf Ihrem Gerät:

- OffenDieGoogle Play Storeund laden Sie die Tor-App herunter, indem Sie sie in der Suchleiste suchen (Hinweis: Um sicherzustellen, dass Sie die authentifizierte App herunterladen, suchen Sie nach der Anwendung, die mehr als 10 Millionen Downloads hat).

- Klopfendas Installationssymbol.

- LassenDie Installation wird bis zum Abschluss ausgeführt.

- Klopfenauf der „verbinden”-Symbol, um den Tor-Browser zu starten.

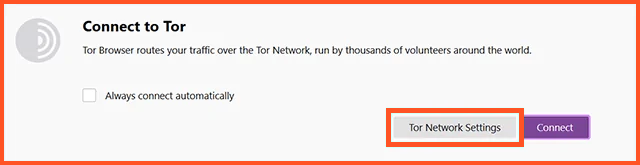

Schritte zum Konfigurieren und Herstellen einer Verbindung zu Tor

Wenn Sie den Tor-Browser herunterladen und auf Ihrem Gerät installieren,Sie müssen auf der Zielseite auf die Schaltfläche „Verbinden“ klicken.

Allerdings an Standorten wie China, Ägypten und der Türkei, die dies getan habenstrenge Zensur, insbesondere gegen datenschutzorientierte Programme wie Tor,Sie müssen die Option „Tor-Netzwerkeinstellungen”-Symbol, bevor Sie fortfahren.

Wenn Sie darauf klicken, können Sie Ihren Browser so konfigurieren, dass er alle Zensoren oder Einschränkungen in Ihrer Region umgeht.

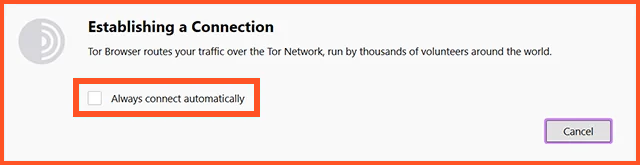

Sobald die Konfiguration abgeschlossen ist,klicken“Verbinden” um den Tor-Browser zu öffnen. Sie können die Einstellungen umschalten, die bestimmen, welcher Browser automatisch eine Verbindung herstellt, wenn Sie das Programm starten.

Immer wenn eine Verbindung zum Tor-Netzwerk hergestellt wird,Ihr Online-Verkehr ist verschlüsselt, und du kannstSurfen Sie ohne Angst im Internet.

So verwenden Sie den Tor-Browser sicher

Wie bereits erwähnt, eignet sich der Tor-Browser hervorragend, wenn Sie anonym und ohne Einschränkungen im Internet surfen möchten. Es ermöglicht Benutzern auchGreifen Sie auf das alles andere als schmackhafte Dark Web zumit großer Leichtigkeit. Aber letzteres hat einen Haken.

Das Dark Web birgt viele potenzielle Risiken, da dort Cyberkriminalität in aller Munde ist. Zwar gibt es vieleWebsites und Foren im Dark Webdie Sie sicher besuchen können, ebenso viele sind größtenteils unsicher.

Und da es im Dark Web keine wirkliche Regulierung oder Indexierung wie im regulären Web gibt, lässt sich nicht sagen, wer oder was im Schatten lauert.Alle möglichen bösen und schändlichen Individuenmit finsteren Absichten. Aus diesem Grund,Wir empfehlen, das Dark Web nicht ungeschützt zu nutzen.

Darüber hinaus ist nichts online absolut sicher und kann vollständigen Schutz bieten, und der Tor-Browser bildet da keine Ausnahme.Der Browser gilt als illegalIn den meisten Regionen ist es daher wichtig, Sicherheitsvorkehrungen zu treffen. Im Folgenden sind die drei wichtigsten Vorgehensweisen aufgeführt, die Sie benötigen, um den Tor-Browser zu verwenden und sicher auf das Dark Web zuzugreifen:

1. Abonnieren Sie ein Premium-Antivirenprogramm

Antivirus ist eine großartige Möglichkeit, geschützt zu bleiben, während Sie den Tor-Browser oder das Dark Web verwenden. Es schützt Sie vor Malware, die häufig auf diesen schädlichen dunklen Webseiten verbreitet ist. Allerdings bietet nicht jede Software erstklassige Sicherheit. Daher,Wir empfehlen die Verwendung eines zuverlässigen, Premium-Antivirenprogramm auf Abonnementbasis.

2. Abonnieren Sie ein beeindruckendes VPN

Ein VPN ist eine weitere wirksame Möglichkeit, sich online zu schützen. In Kombination mit dem Browser sorgt es für maximale Sicherheit und Anonymität im Internet.Ein VPN leitet Ihren Online-Verkehr weiterüber sichere und verschlüsselte Server, um sicherzustellen, dass Sie anonym, unsichtbar und unauffindbar bleiben. Dies geschieht durch eine hochgradige und hochwertige Verschlüsselung, die Ihnen jederzeit eine zusätzliche Schutzschicht bietet.

NordVPN istunser empfohlenes VPN für das Tor-Netzwerk. Es ist bei vielen beliebt und bietet Benutzern optimale Privatsphäre und Sicherheit beim Surfen im Internet. Und die Server verfügen über einen dedizierten Betrag für P2P und „Onion Over VPN“.

NordVPN: Der ultimative VPN-Dienst für den Tor-Browser

Ein erstklassiger VPN-Dienst, der ein großes Servernetzwerk, hervorragende Datenschutz- und Sicherheitsfunktionen und viele weitere aufregende Funktionen bietet, um Ihre Sicherheit im Internet zu gewährleisten.

![]() Mit mehr als 7.600 schnellen VPN-Servern in über 118 Ländern

Mit mehr als 7.600 schnellen VPN-Servern in über 118 Ländern

![]() Zuverlässiger Bedrohungsschutz (Malware, Tracking und Werbeblocker)

Zuverlässiger Bedrohungsschutz (Malware, Tracking und Werbeblocker)

![]() Industriestandard, sicherste verfügbare Verschlüsselung: AES-256

Industriestandard, sicherste verfügbare Verschlüsselung: AES-256

![]() Eine benutzerfreundliche Kill-Switch-Funktion

Eine benutzerfreundliche Kill-Switch-Funktion

![]() Split-Tunneling-Funktion mit hoher Effizienz

Split-Tunneling-Funktion mit hoher Effizienz

![]() Bietet Multi-Hop-VPN für doppelte Verschlüsselung

Bietet Multi-Hop-VPN für doppelte Verschlüsselung

![]() Bietet nahtlose Onion-over-VPN-Funktionalität

Bietet nahtlose Onion-over-VPN-Funktionalität

![]() Stellt sicher, dass keine Protokollierung erfolgt

Stellt sicher, dass keine Protokollierung erfolgt

![]() Benutzer können mit jedem Konto bis zu zehn Geräte gleichzeitig verbinden

Benutzer können mit jedem Konto bis zu zehn Geräte gleichzeitig verbinden

![]() Eine 30-tägige Geld-zurück-Garantie ohne Fragen

Eine 30-tägige Geld-zurück-Garantie ohne Fragen

Vorteile

- Unterstützt bidirektionale Verschlüsselung, AES-128 und AES-256 Bit

- Bietet erweiterte Funktionen wie den Kill-Switch und Split-Tunneling

- Bietet Nordynx, das ein schnelles und nahtloses Streaming-Erlebnis verbessert

Nachteile

- Die OpenVPN-Konfiguration ist nicht einfach zu navigieren

NordVPN ist ein sehr empfehlenswertes VPNfür das Tor-Netzwerk. Dank seiner schnellen, superoptimierten Server ist esbietet umfassende Unterstützung für P2P-Filesharing,Sie müssen sich also keine Sorgen über Verzögerungen machen.

Es verfügt über eine marktführende Verschlüsselung,AES-256-Bit-Verschlüsselung, eine No-Logs-Richtlinie und reine RAM-Server. Der in Panama ansässige Dienst hat seine Datenschutzrichtlinien zweimal unabhängig von PwC geprüft.

Bei einem umfangreichen Angebot haben Sie die Qual der WahlServernetzwerk von über 7.600 in mehr als 118 Ländern. Und was ist mehr? Diese Server unterstützen P2P-Aktivitäten, egal wo Sie sich befinden.

Dank seines NordLynx-Tunnelprotokolls bietet es erstaunliche Geschwindigkeiten und behält satte 90 % seiner Geschwindigkeit.

Mit Bedrohungsschutz, IP- und DNS-Leckschutz undein Kill-Schalter, müssen Sie sich keine Sorgen über die Gefährdung durch Online-Bedrohungen machen. Für noch mehr Anonymität unterstützt der Dienst anonyme Zahlungsmethoden und ermöglicht die Zahlung mit Kryptowährung und Bargeld.

Und was die Kosten betrifft? Es ist kein hoher Preis.Sie können Ihre Reise zu einem sichereren Online-Erlebnis für 4,99 $/Monat im Jahresplan beginnen, mit dem Sie 10 Geräte gleichzeitig verbinden können und eine 30-tägige Geldgarantie erhalten.

3. Klicken Sie nicht auf Links, die Sie nicht kennen

Es ist sehr wichtigSeien Sie vorsichtig, auf welche Links Sie online klicken. Obwohl dies selbstverständlich sein sollte, stellen viele Links legitime Links dar, auf die Sie unwissentlich klicken und sich selbst Schaden zufügen.

Wenn Sie einen verdächtigen Link sehen, insbesondere einen, der scheinbar zufällige Zeichen und Zahlen enthält, die mit öffentlichem DNS nicht aufgelöst werden können, meiden Sie ihn. Diese Links, die diese zufälligen Zeichen und Zahlen enthalten, sind schwer zu überprüfenlegitim oder sicher.

Aus diesem Grund empfehlen wirVerwenden von Hidden Wikibevor Sie das Dark Web nutzen. Hidden Wiki ist ein Verzeichnis der verschiedenen Dark-Web-Links mit detaillierten Erklärungen, wohin die einzelnen Links Sie führen.

4. Verwenden Sie nur HTTPS-Sites

Das „S“ in HTTPS bezieht sich auf Sicherheit und zeigt an, dass eine Site über ein SSL-Zertifikat verfügtverschlüsselt Daten zwischen dem Gerät und einer Website. Da Tor standardmäßig über eine erstklassige Verschlüsselung verfügt, verwenden mehrere Dark-Web-Websites nicht dieselbe Zertifizierung. Aber wenn Sie im Surface Web unterwegs sind, sollten Sie das tunVerwenden Sie nur HTTPS-Sites.

Bei der Nutzung des InternetsGeben Sie Ihre persönlichen Daten nicht an Dritte weiter, einschließlich Ihres Namens, Ihrer Telefonnummer, Ihrer Adresse, Ihrer E-Mail-Adresse und Ihrer Social-App-Profile. Der Zweck der Verwendung von Tor besteht darin, anonym zu bleiben und Informationen bereitzustellenPersönliche Daten im Internet könnten darin enthalten sein. Darüber hinaus ist es selten notwendig, diese Daten im Dark Web weiterzugeben.

Vor- und Nachteile der Verwendung des Tor-Browsers

Vorteile

- Es speichert oder verfolgt keine Cookies und sorgt dafür, dass Ihr Online-Verlauf klar bleibt.

- Es verbessert Ihre Privatsphäre und sorgt dafür, dass Sie online anonym bleiben.

- Bei der Nutzung von öffentlichem WLAN wird sichergestellt, dass Ihre Daten nicht verloren gehen.

- Es hilft Ihnen, selbst der strengsten Zensur zu entgehen.

- Ermöglicht das Online-Streaming geografisch eingeschränkter Inhalte.

Nachteile

- Es kann Ihre Geschwindigkeit verlangsamen.

- Aufgrund der Illegalität in bestimmten Regionen können Regierungsbeamte strenge Maßnahmen gegen Sie ergreifen.

- Es ist nicht völlig sicher; Sie benötigen ein zusätzliches Tool wie VPN.